الجزء الاول من الموسوعة الشاملة لتعليم الحماية من الإختراق وتأمين الأجهزة The Complete Cyber Security Course 2017

موسوعة The Complete Cyber Security Course مكونة من 4 أجزاء وهى :

01- End Point Security : وتهدف الى الحماية المتكاملة من اي فيروسات او برامج ضارة او فيروسـات تجسـس ، ولا تقتصر الدورة على تعليمك للبرامج العامة ، بل تمكنك من كشف الاخطار يدوياً والتعامل معها بكل بساطة ، مع خلفية بسيطة عن علوم حماية الملفات وتشفيرها

02- دورة Network Security : وتهدف الى حماية الشبكة الخاصة بك من الاختراق ، ومحاولات التجسس او قطع الخدمة

03- دورة Hackers Exposed : وتهدف الى كشف كافة الاساليب التي يلجا اليها الهاكرز في محاولة اختراق ضحاياهم كما يكشف لك اساليب الهندسة الاجتماعية بكل بساطة

04- دورة Anonymous Browsing : تقدم الدورة مجموعة من النصائح العامة لضمان التصفح الامن والمحمي على الانترنت بحيث لا يمكن لاحد مراقبتك او تتبع انشطتك

هذا الكورس شامل ومميز جداً وبه الكثير من الدروس الإحترافية التى تغنيك عن الكثير من الدورات الأخرى الخاصة بالحماية

الكورس من Udemy باللغة الإنجليزية فيديو مع المرفقات

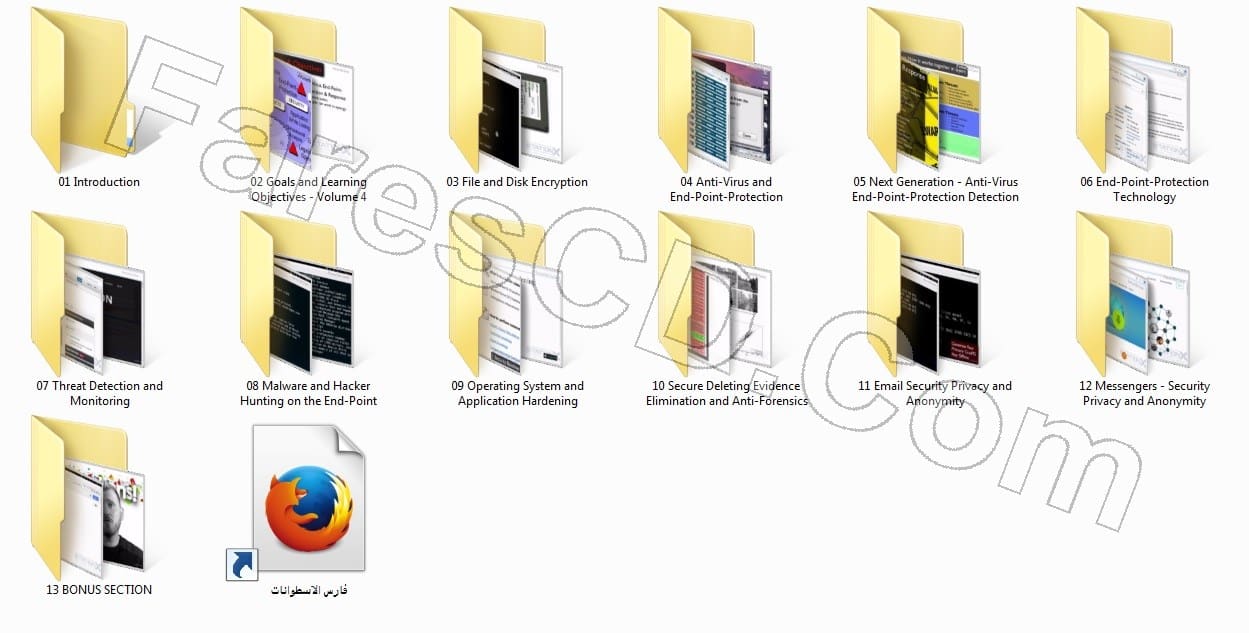

كورس الحماية الشاملة | End Point Security | المستوى الأول

وفى المستوى الأول End Point Security ستتعرف فيه على الكثير من الحيل والتقنيات التى تساعدك على حماية وتأمين الكومبيوتر والأجهزة اللوحية والهواتف الذكية , حيث ستتعرف بداية على أساسيات التأمين وسد الثغرات التى قد يستغلها المخترقيين أو تتسبب فى دخول الفيروسات لجهازك

باقى أجزاء السلسلة The Complete Cyber Security Course :

كورس الحماية الشاملة | End Point Security | المستوى الأول

كورس الحماية الشاملة | Network Security | المستوى الثانى

كورس الحماية الشاملة | Hackers Exposed | المستوى الثالث

كورس الحماية الشاملة | Anonymous Browsing | المستوى الرابع

The Complete Cyber Security Course

What Will I Learn

An advanced practical skill-set in securing laptops, desktops and mobile devices.

Become a cyber security specialist

The very latest up-to-date information and methods.

You will master the selection and implementation of solid disk encryption technology to protect devices fully from disk decryption attacks.

We cover all the diverse technologies offered by end-point-protection software; from traditional approaches, through to next generation and future technology. Covering methods like application control, execution prevention, machine learning and AI.

How to detect and monitor for threats such as malware and hackers through the use of security through deception and detection technologies.

How to seek and destroy system resident malware and hackers; Get up to speed on your hacker hunting!

How to perform operating system hardening to decrease the attacker surfaces of your devices to make them safer.

We explore the best techniques in anti-forensics to securely delete data and meta-data so that it is unrecoverable by even computer forensics experts.

We end by looking the extremely important topic of email and messenger security.

A certificate of completion is available signed by the instructor Nathan House so CPE credits can be claimed. An off-site sign-up is required to provide your details for this optional certificate.

Requirements

A basic understanding of using operating systems, networks, and the Internet. Be able to download and install software. A willingness to learn.

I recommend you watch volumes 1, 2 and 3 of this complete course before watching this volume 4 although it is not required.

You can take this volume as a stand-alone course.

Please note this is Volume 4 of 4 of the complete course. After the completion of all 4 volumes, you will know more than 80% of security professionals, government and law enforcement agents and even expert hackers about maintaining security, privacy, and anonymity.

Description

Learn a practical skill-set in securing laptops, desktops and mobile devices from all types of threats, including, advanced hackers, trackers, exploit kits, thieves and much more.

On this course we cover end-point-protection, which is an extremely important and hot topic in cyber security right now!

Become a cyber security specialist – Go from a beginner to advanced in this easy to follow expert course.

Covering all the major platforms Windows, MacOS, Linux, iOS and Android.

Master the selection and implementation of solid disk encryption technology to protect devices from disk decryption attacks.

Understand the current and next generation anti-virus solutions, how they work, how to select the best products and how to implement them successfully.

Covering traditional end-point-protection technologies through to next generation and future technology; application control, execution prevention, machine learning and Artificial Intelligence.

Learn how we can detect and monitor for threats such as malware and hackers through the use of security through deception and detection technologies.

We have fun learning how to seek and destroy system resident malware and hackers. Get up to speed on your hacker hunting!

Learn how to perform operating system hardening to decrease the attacker surfaces of your devices to make them safer.

Explore the best techniques in anti-forensics to securely delete data and meta-data so that it is unrecoverable by even computer forensics experts.

Plus there is more. We end by looking the extremely important topic of email and messenger security. Email has natively poor security, but in this course, I teach you how to overcome those weaknesses and fully secure your communication.

This is volume 4 of 4 of your complete guide to cybersecurity, privacy, and anonymity.

Who is the target audience?

This course is for anyone who wants to become an expert in security, privacy, and anonymity.

The ideal student for this course is technically minded with an interest in how hackers hacker, how trackers track and what you can do to stop them.

For those who want privacy and anonymity online from hackers, corporations and governments.

For those interesting in the latest trends in cyber security and protection of end-points.

مساحة الكورس 5.8 جيجا

تحميل موفق لجميع

شاهد أيضاً :

كورس الهكر الاخلاقى بواسطة كالى لينكس | فيديو عربى من يوديمى

موسوعة كتب الهاكر الأخلاقي | Ethical Hacker | بالعربى PDF

كورس تعليم إختراق وحماية أندرويد | فيديو بالعربى من Udemy

كورس تعليم التهكير للمبتدئين | فيديو من Udemy

كورس الهاكر الاخلاقى لحماية وإختراق الفيسبوك والهواتف

كورس الهاكر الأخلاقى 2016 | فيديو عربى + كل الأدوات

اسطوانة كورس الهاكر الأخلاقى | فيديو + كتب + الأدوات

اسطوانة Hacker 2 | لتعليم الحماية والإختراق

انتهى الموضوع

كلمات دلالية :

The Complete Cyber Security Course , تحميل The Complete Cyber Security Course , كورس The Complete Cyber Security Course , حمل مجانا كورس The Complete Cyber Security Course, حمل برابط تورنت The Complete Cyber Security Course, جميع مستويات كورس The Complete Cyber Security Course, كورس الحماية الشامل 2018 , The Complete Cyber Security Course 2018